V dnešním článku se zaměříme na největší možná potencionální rizika napadení ve WordPressu z pohledu šablony a pluginů. WordPress je oblíbený mezi útočníky především kvůli jeho častému používání (až 43.1% všech webů používá WordPress!). Při výskytu chyby v zabezpečení na sebe útočník nenechá čekat, a může snadno napadnout náš web. Útoky se mohou projevovat různě (někdy ani nemusí být napadení viditelné na první pohled).

Pro minimalizaci těchto hrozeb je nezbytné mít ve WordPressu co možná nejmenší množství pluginů, které by měli být z ověřených zdrojů, a stejně jako šablony průběžně aktualizované.

Co je zranitelnost?

Zranitelnost signalizuje určitou slabinu, chybu v systému, nebo nějakou bezpečnostní hrozbu, kterou mohou útočníci zneužít a ohrozit tím bezpečnost celého WordPressu.

Zranitelnosti systému mohou vzniknout hned z několika důvodů, mezi které patří například chyby v programování, nesprávná konfigurace, nebo konstrukční chyby, kvůli kterým je systém náchylný k neoprávněnému přístupu, úniku citlivých dat, nebo jiným škodlivým činnostem.

Tyto slabiny je vhodné co nejrychleji identifikovat a odstranit dříve, než dojde k napadení systému.

Co je zranitelnost v tématech a pluginech WordPressu?

Šablony a pluginy bývají nejčastějším terčem mezi útočníky, protože špatně nakódovaný plugin může obsahovat hned několik bezpečnostních děr (jako je SQL injection, cross-site scripting (XSS), vzdálené spouštění kódu, nezabezpečené nahrávání souborů…).

Tuto zranitelnost ve WordPressu pak mohou útočníci zneužít k získání neoprávněného přístupu, vložení škodlivého kódu, krádeži citlivých dat nebo narušení funkčnosti webu.

Vzhledem k častým aktualizacím WordPressu je potřeba průběžně kontrolovat zpětnou kompatibilitu se všemi pluginy a šablonou.

Jak zranitelnosti pluginů a šablon vznikají?

Tyto zranitelnosti mohou vzniknout v důsledku hned několika faktorů, mezi které patří například chyby v kódu, nedostatek bezpečnostních opatření a nedostatečné testování.

Níže si ukážeme, jak se tyto chyby v zabezpečení mohou objevit:

Rizika třetí strany

Některé pluginy a šablony mohou být závislé na knihovnách, nebo službách třetích stran, které zvyšují riziko zanesení škodlivého kódu.

Nedostatek bezpečnostních postupů při vývoji

Ne vždy vývojáři při vývoji pluginů a motivů dodržují správné postupy bezpečného kódování! To může zahrnovat nedostatečné zabránění vkládání SQL, nezabezpečení vstupu a výstupu, aby se zabránilo útokům XSS…. Bez těchto praktik se kód stává náchylnějším ke zranitelnostem.

Chyby v kódu

Při vývoji pluginů a motivů mohou vývojáři neúmyslně vytvořit chyby v kódu. Tyto chyby mohou zahrnovat přeplnění vyrovnávací paměti, chyby v zabezpečení vkládání SQL, skriptování mezi weby (XSS) a další běžné problémy se zabezpečením.

Druhy zranitelností

SQLi – SQL Injection – vzdálené spouštění škodlivého kódu

XSS – Cross-Site Scripting

RCE – Remote Code Execution

CSRF – Cross-Site Request Forgery

FIV – File Inclusion Vulnerabilities

SQLi – SQL Injection

K chybám dochází tehdy, když mohou útočníci manipulovat s dotazy SQL prováděnými databází webu. To jim dokáže umožnit extrahovat nebo upravovat citlivá data, provádět administrativní akce, nebo převzít kontrolu nad celou databází.

XSS – Cross-Site Scripting

Chyby zabezpečení XSS umožňují útočníkům vkládat škodlivé skripty do webových stránek prohlížených jinými uživateli. To může vést k různým útokům, jako je přesměrování uživatelů na škodlivé weby, nebo další možné znehodnocení webu.

RCE – Remote Code Execution

Chyby RCE umožňují útočníkům spouštět libovolný kód na straně serveru, který hostuje WordPress web. To může vést k úplné kontrole nad serverem a také k dalším potencionálním útokům, jako je nastavení zadních vrátek, nebo krádež citlivých informací.

CSRF – Cross-Site Request Forgery

Chyby CSRF umožňují útočníkům přimět uživatele, aby nevědomě provedli škodlivé akce ve webové aplikaci, ve které jsou autentizováni. To může vést k neoprávněným akcím prováděným jménem daného uživatele (různé změny nastavení…).

FIV – File Inclusion Vulnerabilities

K chybám zabezpečení vkládání souborů dochází, když aplikace dynamicky zahrnuje soubor při vstupu bez řádného ověření. Útočníci mohou tuto chybu zabezpečení zneužít k zahrnutí libovolných souborů, což vede k neoprávněnému přístupu, nebo spouštění škodlivého kódu.

Abychom alespoň z velké části předešli těmto rizikům, musíme náš web ve WordPressu řádně zabezpečit. S tím by dokázal pomoci „Velký průvodce bezpečnosti WordPressu„, ve kterém lze najít veškeré tipy na zabezpečení WordPressu.

Jaké problémy lze v případě zranitelností očekávat?

Chyby zabezpečení v pluginech a šablonách WordPressu jsou problémem kvůli potenciálním bezpečnostním rizikům, která představují.

Těchto zranitelností mohou útočníci jednoduše zneužít k získání neoprávněného přístupu na webové stránky, vložení škodlivého kódu, odcizení citlivých dat nebo k dalším ilegálním aktivitám.

Vzhledem k rozsáhlému používání WordPressu na internetu lze také očekávat rozsáhlá napadení webů, která jsou na denním pořádku. Z toho důvodu je zásadní tato bezpečnostní rizika urychleně řešit a co nejvíce minimalizovat.

Důsledky špatně zabezpečeného webu

Kromě níže zmíněných důsledků může delší napadení webu negativně ovlivnit indexaci a SEO celého webu.

- Špatná pověst

- Napadený web může být zneužit ke sdílení nepravdivých informací, propagaci ilegálních aktivit, nebo šíření spamu, což může vézt k horší pověsti společnosti.

- Neoprávněný přístup:

- Útočníci mohou zneužít slabá místa k získání neoprávněného přístupu k citlivým datům, nebo uživatelským informacím.

- Odcizení dat:

- Chyby zabezpečení mohou vést k odhalení dat útočníkovi, což má za následek odcizení důvěrných informací, jako jsou přihlašovací údaje uživatele, platební údaje nebo osobní údaje.

- Nakažení webu malwarem:

- Útočníci mohou na web prostřednictvím zranitelností vložit škodlivý kód, což povede k napadení webu malwarem, který negativně ovlivní jeho funkčnost.

- Infikace souborů:

- Současný obsah webu může útočník nahradit škodlivým, který infikuje pouze některé soubory WordPressu, které půjde jen těžko odhalit.

- Ztráta důvěry:

- Napadený web může poškodit důvěru uživatelů a zákazníků, což má negativní dopad na pověst a důvěryhodnost webových stránek.

Pokud jsme si vědomi toho, že je náš WordPress jakýmkoliv způsobem napaden, urychleně je třeba tuto bezpečnostní hrozbu eliminovat a následně web řádně zabezpečit.

Jak odhalit napadený web?

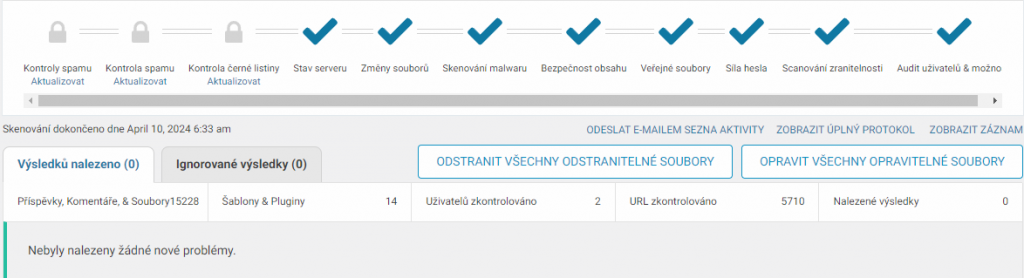

#1 Plugin pro skenování bezpečnostních hrozeb

V repozitáři pluginů lze najít velké množství doplňků pro zabezpečení webových stránek. Některé obsahují i možnost skenování, kdy lze snadno odhalit zavirované, nebo změněné soubory na webu.

Vybírat můžeme například mezi pluginy JetPack Scan, Wordfence, All in one security…

Skenování webu pomocí pluginu Wordfence:

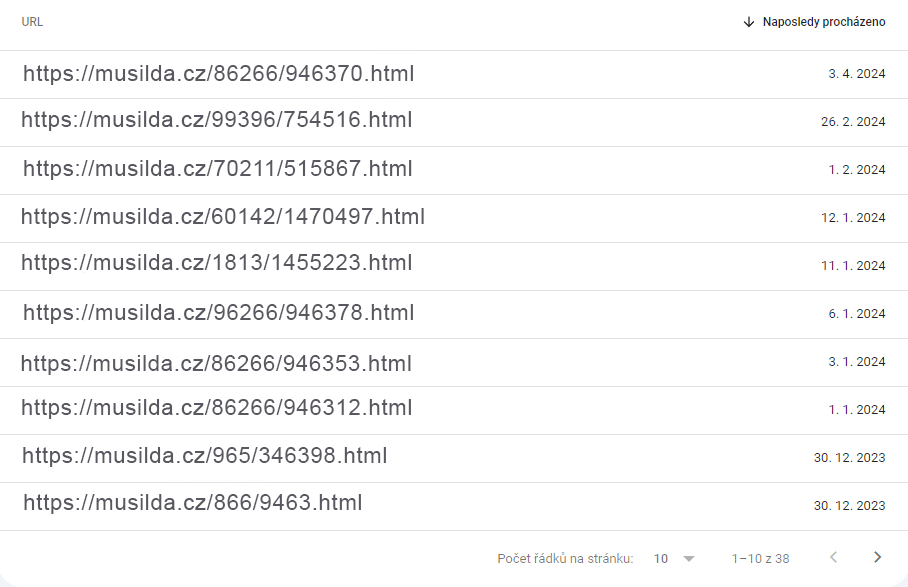

#2 Kontrola indexace v Google Search Console

Někdy se může stát, že se na webu vytvoří enormní množství stránek s nebezpečným obsahem, které nelze z administrace WordPressu dohledat. V nástroji Google Search Console lze tyto stránky jednoduše identifikovat a zabránit jejich indexaci.

Zde je ukázka, jak může takový napadený web vypadat:

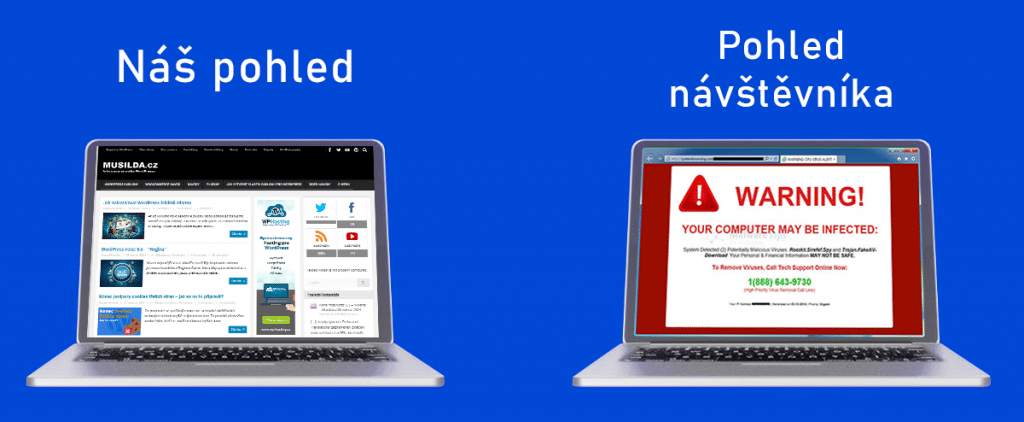

#3 Otevření webu z jiného zařízení

Při napadení WordPress webu může útočník uživatelům zobrazovat zcel odlišný obsah než který uvidíme my. Je to z toho důvodu, že útočník nastavil, aby se změny netýkali naší IP adresy, takže se nám web může jevit zcela normální. Pokud však použijeme jiné zařízení, můžeme zjistit, že web odkazuje uživatele na nebezpečné stránky.

Co a jak ovlivňuje zranitelnost WordPressu?

Faktorů, které ovlivňují zranitelnost systému může být nespočet. Ty nejčastější mohou zahrnovat softwarové chyby, nesprávnou konfiguraci, nedostatečné zabezpečení, zastaralý systém a pluginy, chyby vývojáře a nesprávné postupy při opravě oprav.

Pochopení těchto faktorů je zásadní pro to, abychom tato zranitelná místa efektivně rozeznali, eliminovali, a následně se v oblasti kybernetické bezpečnosti posunuli vpřed.

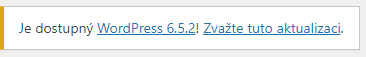

Používání zastaralých verzí WordPressu / šablony / pluginů

Po každé nově vydané bezpečnostní aktualizaci se udává, jaké chyby byly opraveny. Pokud tedy stále používáme starší verzi, najde se daleko více útočníků, kteří si jsou díky nové aktualizaci vědomy starých bezpečnostních hrozeb, a cíleně hledají weby, které aktualizaci doposud neprovedly.

Nevhodné postupy při kódování

Ne vždy vývojář dostatečně zabezpečí svůj software, proto je důležité například u pluginů, sledovat datum jejich poslední aktualizace a především z jakých zdrojů byly staženy.

Mezi tyto chyby mohou spadat například logické chyby, syntaktické chyby, nebo nesprávné zacházení s uživatelským vstupem a výstupem, což útočníkovi může poskytnou příležitost k napadení webu.

Jak chyby v kódování, tak i nesprávné kódovací praktiky mohou způsobit slabiny WordPressu, kterých mohou útočníci zneužít k přístupu k citlivým údajům. Z toho důvodu musí vývojáři striktně dodržovat osvědčené postupy kódování, provádět důkladné kontroly kódu a dodržovat veškeré bezpečnostní praktiky, aby byla tato rizika zmírněna a zlepšilo se celkové zabezpečení WordPressu.

Doporučené postupy pro minimalizaci zranitelnosti WordPressu

- Dodržování osvědčených bezpečnostních postupů během vývoje

- Zabezpečení vstupu a výstupu, šifrování dat, aktivace certifikátu SSL, silné heslo…

- Používání ověřených zdrojů při stahování pluginů a dalších doplňků WordPressu

- Rozšíření z neověřených zdrojů mohou obsahovat zpětná vrátka pro útočníka, nebo další bezpečnostní hrozby

- Pravidelné aktualizace systému a všech používaných rozšíření

- Zastaralá rozšíření mohou obsahovat zranitelnosti, kterých mohou útočníci zneužít k ohrožení zabezpečení našeho webu.

Závěr

Závěrem lze říci, že zranitelnosti pluginů a šablon WordPressu představují značné riziko bezpečnosti webových stránek, které není radno podceňovat. Majitelé webových stránek musí zůstat ostražití, pravidelně aktualizovat veškerá rozšíření, používat ověřené a řádně zabezpečené pluginy a dodržovat nejlepší bezpečnostní postupy, aby chránili své webové stránky před těmito zranitelnostmi.

Přijetím všech zmiňovaných opatření můžeme jednoduše minimalizovat riziko napadení našich webových stránek.